Vercel 2026 年 4 月のセキュリティ インシデント: Context.ai OAuth 侵害、公開された環境変数、およびチームが次に行うべきこと

2026 年 4 月 19 日、Vercel は特定の内部システムへの不正アクセスに関するセキュリティ情報を公開しました。このインシデントは後に、Google Workspace OAuth アプリケーションを介したサードパーティ AI ツール(Context.ai)の侵害に結びつきました。それは「ヴァーセルだけの問題」ではないため、その組み合わせは重要だ。これはパターンです。OAuth + ベンダー ツール + 幅広いスコープが、静かに運用境界への最短パスになる可能性があります。

これはエンジニアリング リーダーとセキュリティ チーム向けの簡潔な概要です。

- ヴェルセルが確認したこと

- 報告されている内容と主張されている内容の比較

- 次の時間、日、週にチェックすべきこと

何が起こったのか(確認済み)

Vercel の速報には次のように書かれています。

- Vercel は、特定の内部システムへの不正アクセスに関わるセキュリティ インシデントを特定しました。

- Vercel はインシデント対応の専門家と協力し、法執行機関に通報しました。

- 一部の顧客が影響を受けており、Vercel は影響を受けた顧客に直接対応しています。

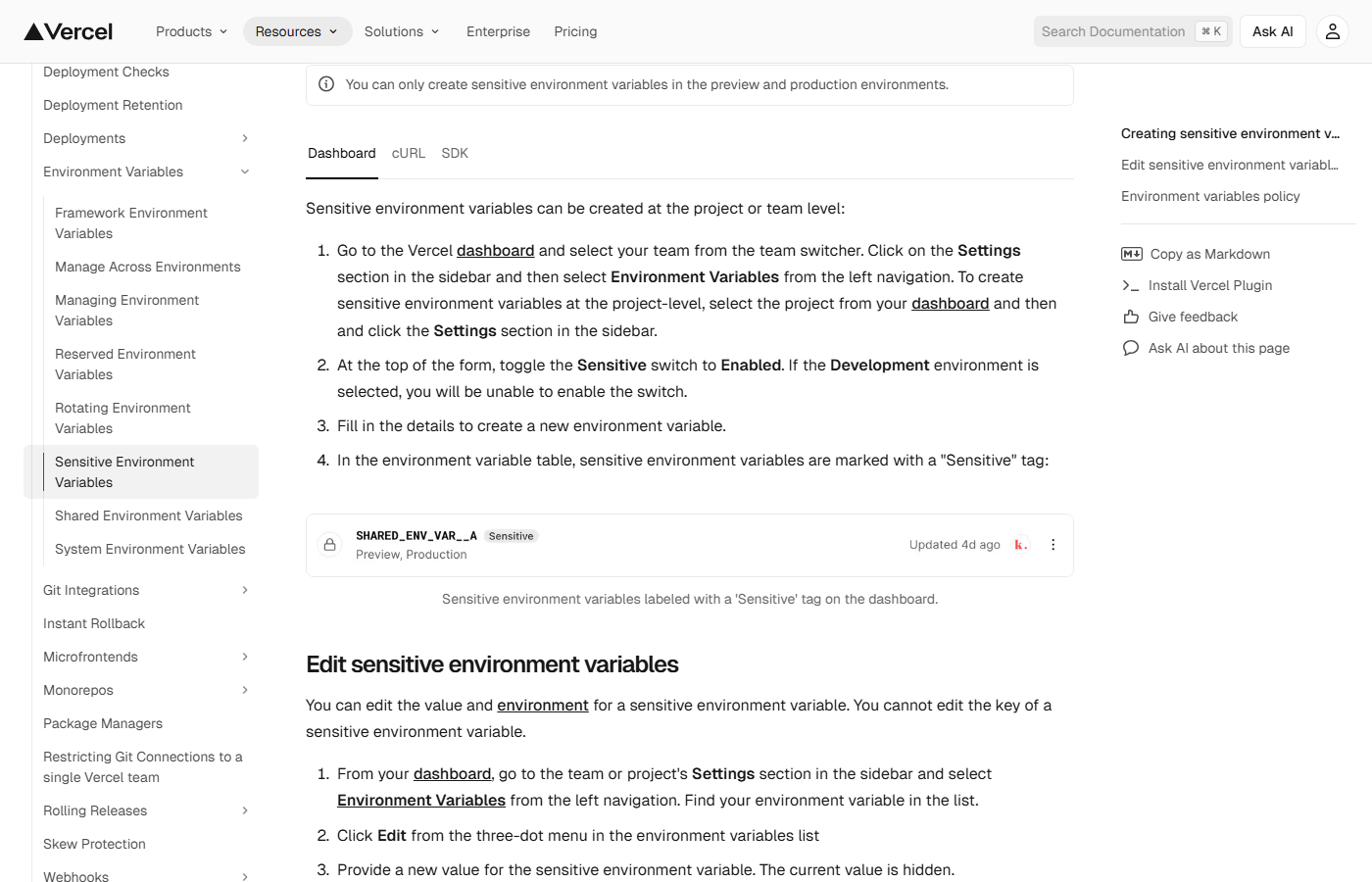

- Vercel では、環境変数を確認し、機密環境変数 機能を使用することをお勧めします。

同じセキュリティ情報のその後の更新には、明示的な侵害の兆候(IoC)、つまり Google Workspace OAuth アプリのクライアント ID が含まれており、Vercel では管理者が直ちに確認することを推奨しています。

何が暴露された可能性があるか(確認済みか不明か)

Vercel の記事で運用上最も重要な詳細は、次の違いです。

- 機密とマークされた環境変数

- 機密としてマークされていない**環境変数

Vercel は、機密とマークされた変数は読み取りできない形式で保存されているため、機密として扱われなかった秘密はローテーションすることを推奨していると述べています。

私たちが公にしていないのは、アクセスされた正確な顧客、プロジェクト、トークンの完全な開示です(この記事の執筆時点、2026年4月20日)。 Vercel で本番環境を実行する場合、実際的な対応策は、危険ではないという内部証拠が得られるまで、危険にさらされる可能性があると想定することです。

この事件がヴェルセルよりも大きい理由

このインシデントは、境界は OAuth 許可であることが多いという現代の現実を浮き彫りにしています。

サードパーティ ツールが侵害され、そのツールがアイデンティティ環境への OAuth パスをすでに持っている場合、攻撃者はパスワードを必要としません。彼らには以下が必要です:

- 既存の同意付与 (または同意付与を作成する方法)

- 有用なデータを列挙するのに十分な範囲

- 検出前にピボットするのに十分な時間

これが、「シャドウ AI ツール」が政策問題にならない理由でもあります。これらはアクセス制御の問題です。

即時チェックリスト (次の 1 時間)

ヴァーセルを使用する場合:

- 機密性のない環境変数として保存されている、シークレットのように機能する可能性のあるもの (API キー、署名キー、DB 認証情報、Webhook シークレット、OAuth クライアント シークレット、サードパーティ トークン) をローテーションします。

- 機密環境変数を有効にして、誤ってファイルされたシークレットを非機密として再分類します。

- ビルド、デプロイ、および管理アクション (Vercel、Git プロバイダー、CI、クラウド) に関連付けられた監査トークンの発行と特権セッション。

Google Workspace を実行している場合:

- Vercel のセキュリティ情報で公開されている OAuth アプリのクライアント ID を検索して調査します。環境内に存在する場合は、高信号リードとして扱います。

- 明示的に必要でないサードパーティ アプリの許可を取り消します。

- OAuth アプリの許可リスト/管理者の承認を有効にしてください。これにより、新しいサードパーティのアクセスがサイレントに表示されなくなります。

中期的な修正(来週)

- 「機密性のない環境変数」をデザインの匂いとして扱います。 最新の配信では、ほぼすべての環境変数がある時点でキーになります。

- シークレットを一元管理し、可能な場合はビルド時のコンビニエンス ストアの外に移動します (シークレット マネージャー、KMS ベースのフロー、有効期間の短い認証情報)。

- OAuth 爆発範囲を縮小: サードパーティ アプリのアクセスを制限し、危険な範囲については管理者の同意を要求し、許可を継続的にレビューします。

- 機器の ID: 検出では、OAuth 許可、トークンの再利用、信頼できるアプリからの異常なアクセスを確認する必要があります。

競争上の優位性: エンジニアリングの習慣としてのインシデント対応力

勝つチームは「決して打たれない」チームではありません。彼らは次のようなチームです。

- 早く気づく

- スコープをより速くする

- より速く回転する

- パニックにならずに回復する

それが配送上のメリットです。集中力を守ってくれます。信頼を守ります。それはロードマップを前進させ続けます。

クラウド配信境界 (OAuth アプリ、CI/CD 信頼境界、環境変数の衛生管理、シークレット、およびインシデント プレイブック) の上級主導の技術レビューが必要な場合は、SToFU Systems が役立ちます。限定された介入から始めて、信頼できる次の行動を残して終了します。