Vercel April 2026 Sikkerhetshendelse: Context.KI OAuth-kompromiss, utsatte miljøvariabler og hva teamene bør gjøre videre

Den 19. april 2026 publiserte Vercel en sikkerhetsbulletin om uautorisert tilgang til visse interne systemer. Hendelsen ble senere knyttet tilbake til et kompromittering av et tredjeparts KI-verktøy (Context.KI) gjennom en Google Workspace OAuth-applikasjon. Den kombinasjonen betyr noe fordi det ikke er "et eneste Vercel-problem." Det er et mønster: OAuth + leverandørverktøy + brede omfang kan stille og rolig bli den korteste veien til produksjonsomkretsen din.

Dette er en ren kort for ingeniørledere og sikkerhetsteam:

- hva Vercel bekreftet

- hva som blir rapportert kontra hva som nettopp er hevdet

- hva du bør sjekke i løpet av den neste timen, dagen og uken

Hva skjedde (bekreftet)

Vercels bulletin sier:

- Vercel identifiserte en sikkerhetshendelse som involverte uautorisert tilgang til visse interne systemer.

- Vercel engasjerte hendelsesreaksjonseksperter og varslet politi.

- En begrenset undergruppe av kunder ble berørt, og Vercel engasjerer berørte kunder direkte.

- Vercel anbefaler kunder gjennomgå miljøvariabler og bruke funksjonen Sensitive Environment Variables.

Senere oppdateringer i samme bulletin inkluderer en eksplisitt indikator på kompromiss (IoC): en klient-ID for Google Workspace OAuth-apper som Vercel anbefaler at administratorer ser etter umiddelbart.

Hva kunne ha blitt avslørt (bekreftet kontra ukjent)

Den viktigste operasjonelt viktige detaljen i Vercels oppskrift er skillet mellom:

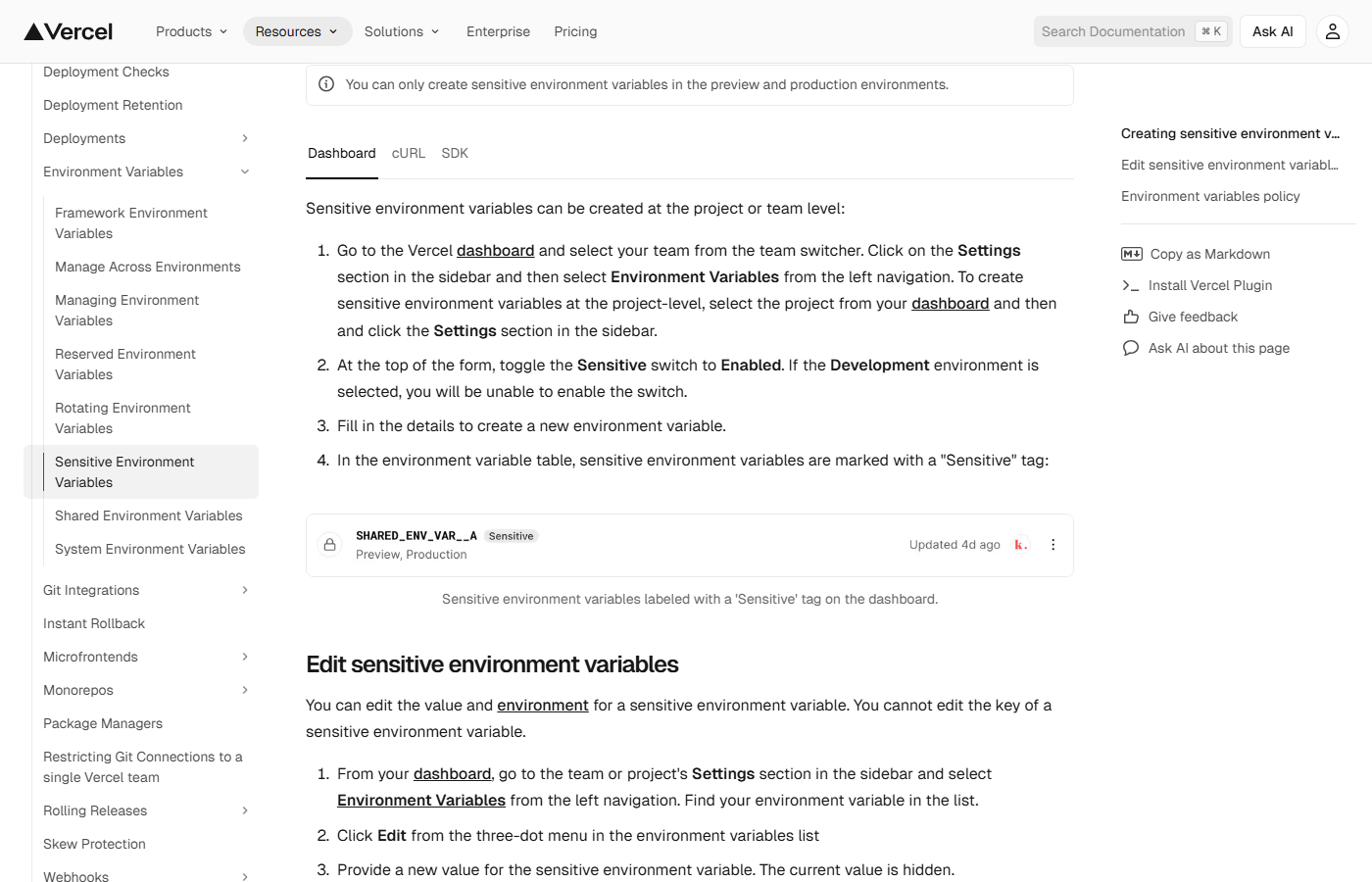

- miljøvariabler som ble merket Sensitive

- miljøvariabler som var ikke merket som Sensitive

Vercel sier at variabler merket Sensitive lagres i et uleselig format som hindrer dem i å bli lest, og det anbefaler å rotere alle hemmeligheter som ikke ble behandlet som Sensitive.

Det vi ikke har offentlig (i skrivende stund, 20. april 2026) er en fullstendig avsløring av nøyaktige kunder, prosjekter og tokens som ble åpnet. Hvis du kjører produksjon på Vercel, er det praktiske svaret å anta at eksponering er mulig inntil du har interne bevis på at det ikke er det.

Hvorfor denne hendelsen er større enn Vercel

Denne hendelsen fremhever en moderne virkelighet: omkretsen er ofte et OAuth-stipend.

Hvis et tredjepartsverktøy blir kompromittert, og det allerede har en OAuth-bane til ditt identitetsmiljø, trenger ikke angriperen passordet ditt. De trenger:

- et eksisterende samtykke (eller en måte å opprette en på)

- nok omfang til å telle opp nyttige data

- nok tid til å svinge før deteksjon

Dette er også grunnen til at "shadow KI-verktøy" ikke er et politisk problem. De er et problem med tilgangskontroll.

Umiddelbar sjekkliste (neste time)

Hvis du bruker Vercel:

- Roter alt som er lagret som en ikke-sensitiv miljøvariabel som kan fungere som en hemmelighet (API-nøkler, signeringsnøkler, DB-creds, webhook-hemmeligheter, OAuth-klienthemmeligheter, tredjeparts tokens).

- Aktiver sensitive miljøvariabler og omklassifiser hemmeligheter som ble feilarkivert som ikke-sensitive.

- Revisjonstokenutstedelse og privilegerte økter knyttet til bygge-, distribusjons- og adminhandlinger (Vercel, Git-leverandører, CI, sky).

Hvis du kjører Google Workspace:

- Søk etter og undersøk OAuth-appens klient-ID publisert i Vercels bulletin. Hvis det finnes i miljøet ditt, behandle det som en høysignalledning.

- Opphev tredjeparts apptilskudd du ikke eksplisitt trenger.

- Slå på godkjenning/admingodkjenning for OAuth-apper slik at ny tredjepartstilgang ikke kan vises stille.

Rettelser på mellomlang sikt (neste uke)

- Behandle "ikke-sensitive env vars" som en designlukt. I moderne levering blir nesten hver env var en nøkkel på et tidspunkt.

- Sentraliser hemmeligheter og flytt dem ut av dagligvarebutikker der det er mulig (hemmelighetsansvarlig, KMS-støttede flyter, kortvarig legitimasjon).

- Reduser OAuth-eksplosjonsradius: Begrens tredjeparts apptilgang, krev administratorsamtykke for risikable omfang, og gjennomgå kontinuerlig tilskudd.

- Instrumentidentitet: Deteksjonen din må se OAuth-tildelinger, gjenbruk av tokener og uvanlig tilgang fra klarerte apper.

Et konkurransefortrinn: hendelsesberedskap som en teknisk vane

Lagene som vinner er ikke lagene som «aldri blir truffet». De er lagene som:

- merke raskere

- rekkevidde raskere

- rotere raskere

- komme seg uten panikk

Det er en leveringsfordel. Det beskytter fokus. Det beskytter tilliten. Det holder veikartet i bevegelse.

Hvis du vil ha en seniorledet teknisk gjennomgang av skyleveringsomkretsen din (OAuth-apper, CI/CD-tillitgrenser, miljøvariabelhygiene, hemmeligheter og hendelsesspillbøker), kan SToFU Systems hjelpe: Start med en avgrenset intervensjon, forlat med et troverdig neste trekk.