Vercel April 2026 Säkerhetsincident: Context.ai OAuth-kompromiss, exponerade miljövariabler och vad team bör göra härnäst

Den 19 april 2026 publicerade Vercel en säkerhetsbulletin om obehörig åtkomst till vissa interna system. Händelsen kopplades senare tillbaka till en kompromiss med ett tredjeparts AI-verktyg (Context.ai) genom en Google Workspace OAuth-applikation. Den kombinationen är viktig eftersom det inte är "ett Vercel-endast problem." Det är ett mönster: OAuth + leverantörsverktyg + breda omfång kan tyst bli den kortaste vägen till din produktionsomkrets.

Det här är en ren brief för ingenjörsledare och säkerhetsteam:

- vad Vercel bekräftade

- vad som rapporteras vs vad som nyss påstås

- vad du bör kontrollera under den kommande timmen, dagen och veckan

Vad hände (bekräftat)

I Vercels bulletin står det:

- Vercel identifierade en säkerhetsincident som involverade obehörig åtkomst till vissa interna system.

- Vercel anlitade experter på incidentrespons och underrättade polisen.

- En begränsad undergrupp av kunder påverkades och Vercel engagerar berörda kunder direkt.

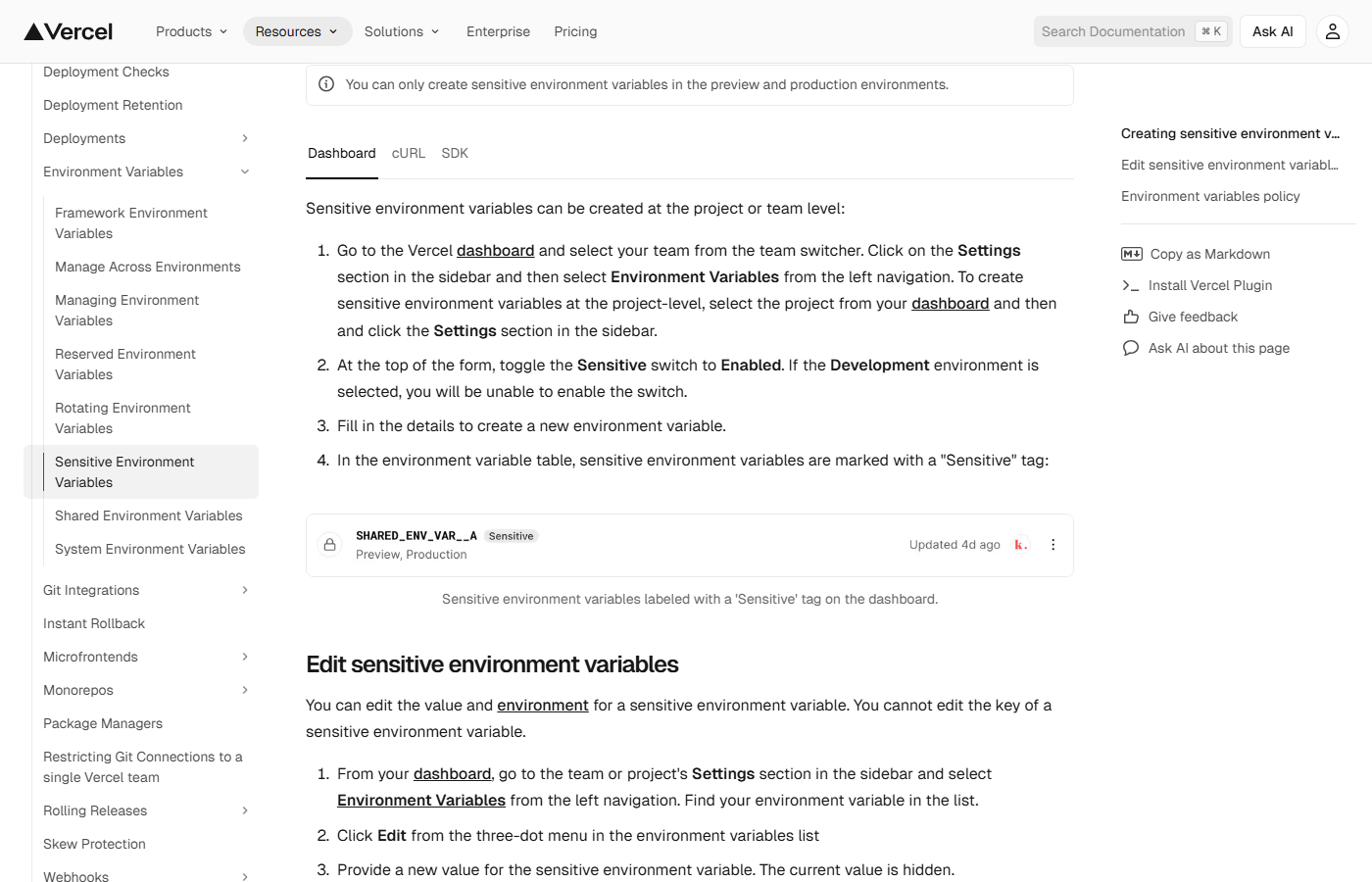

- Vercel rekommenderar kunder att granska miljövariabler och använda funktionen Sensitive Environment Variables.

Senare uppdateringar i samma bulletin inkluderar en explicit indikator på kompromiss (IoC): ett klient-ID för Google Workspace OAuth-appar som Vercel rekommenderar att administratörer letar efter omedelbart.

Vad kunde ha avslöjats (bekräftat kontra okänt)

Den mest operativt viktiga detaljen i Vercels uppskrivning är skillnaden mellan:

- miljövariabler som var markerade Känsliga

- miljövariabler som var inte markerade som känsliga

Vercel säger att variabler som är markerade som känsliga lagras i ett oläsligt format som förhindrar att de läses, och det rekommenderar att alla hemligheter som inte behandlades som känsliga roteras.

Vad vi inte har offentligt (i skrivande stund, 20 april 2026) är en fullständig avslöjande av de exakta kunderna, projekten och tokens som var åtkomst. Om du kör produktion på Vercel är det praktiska svaret att anta att exponering är möjlig tills du har interna bevis för att det inte är det.

Varför denna incident är större än Vercel

Den här incidenten belyser en modern verklighet: omkretsen är ofta ett OAuth-bidrag.

Om ett verktyg från tredje part äventyras och det redan har en OAuth-sökväg till din identitetsmiljö, behöver angriparen inte ditt lösenord. De behöver:

- ett befintligt samtycke (eller ett sätt att skapa ett)

- tillräckligt utrymme för att räkna upp användbara data

- tillräckligt med tid för att svänga före upptäckt

Det är också därför som "skugg-AI-verktyg" inte är ett policyproblem. De är ett problem med åtkomstkontroll.

Omedelbar checklista (nästa timme)

Om du använder Vercel:

- Rotera allt som lagras som en icke-känslig miljövariabel som kan fungera som en hemlighet (API-nycklar, signeringsnycklar, DB-creds, webhook-hemligheter, OAuth-klienthemligheter, tredjeparts-tokens).

- Aktivera känsliga miljövariabler och omklassificera hemligheter som felarkiverats som okänsliga.

- Utfärdande av granskningstoken och privilegierade sessioner kopplade till att bygga, distribuera och administrera åtgärder (Vercel, Git-leverantörer, CI, moln).

Om du kör Google Workspace:

- Sök efter och undersök OAuth-appens klient-ID publicerat i Vercels bulletin. Om det finns i din miljö, behandla det som en högsignalledning.

- Återkalla appbidrag från tredje part som du inte uttryckligen behöver.

- Aktivera tillståndslistning/administratörsgodkännande för OAuth-appar så att ny tredjepartsåtkomst inte kan visas tyst.

Medelfristiga korrigeringar (nästa vecka)

- Behandla "icke-känsliga env vars" som en designlukt. I modern leverans blir nästan varje env var en nyckel någon gång.

- Centralisera hemligheter och flytta bort dem från närbutiker som byggts upp där det är möjligt (hemlighetsansvarig, KMS-stödda flöden, kortlivade referenser).

- Minska OAuth-sprängningsradien: begränsa åtkomst till tredjepartsappar, kräva administratörssamtycke för riskfyllda omfattningar och granska kontinuerligt anslag.

- Instrumentidentitet: din upptäckt måste se OAuth-beviljanden, återanvändning av token och ovanlig åtkomst från betrodda appar.

En konkurrensfördel: incidentberedskap som en ingenjörsvana

De lag som vinner är inte de lag som "aldrig blir träffade." De är lagen som:

- märker snabbare

- omfattning snabbare

- rotera snabbare

- återhämta sig utan panik

Det är en leveransfördel. Det skyddar fokus. Det skyddar förtroendet. Det håller färdplanen i rörelse.

Om du vill ha en seniorledd teknisk granskning av din molnleveransperimeter (OAuth-appar, CI/CD-förtroendegränser, miljövariabelhygien, hemligheter och incidentspelböcker), kan SToFU Systems hjälpa till: börja med en avgränsad intervention, lämna med ett trovärdigt nästa steg.