Incidente di sicurezza di Vercel, aprile 2026: compromissione di Context.IA OAuth, variabili di ambiente esposte e cosa dovrebbero fare i team in seguito

Il 19 aprile 2026 Vercel ha pubblicato un bollettino sulla sicurezza relativo all'accesso non autorizzato ad alcuni sistemi interni. L'incidente è stato successivamente ricollegato alla compromissione di uno strumento IA di terze parti (Context.IA) tramite un'applicazione OAuth di Google Workspace. Questa combinazione è importante perché non è “un problema esclusivo di Vercel”. È uno schema: OAuth + strumenti del fornitore + ambiti ampi possono tranquillamente diventare il percorso più breve verso il perimetro di produzione.

Questo è un brief chiaro per i leader tecnici e i team di sicurezza:

- ciò che Vercel ha confermato

- ciò che viene riportato rispetto a ciò che viene appena affermato

- cosa dovresti controllare nell'ora, nel giorno e nella settimana successivi

Cosa è successo (confermato)

Il bollettino di Vercel afferma:

- Vercel ha identificato un incidente di sicurezza che comportava l'accesso non autorizzato a determinati sistemi interni.

- Vercel ha coinvolto esperti di risposta agli incidenti e ha informato le forze dell'ordine.

- È stato interessato un sottoinsieme limitato di clienti e Vercel sta coinvolgendo direttamente i clienti interessati.

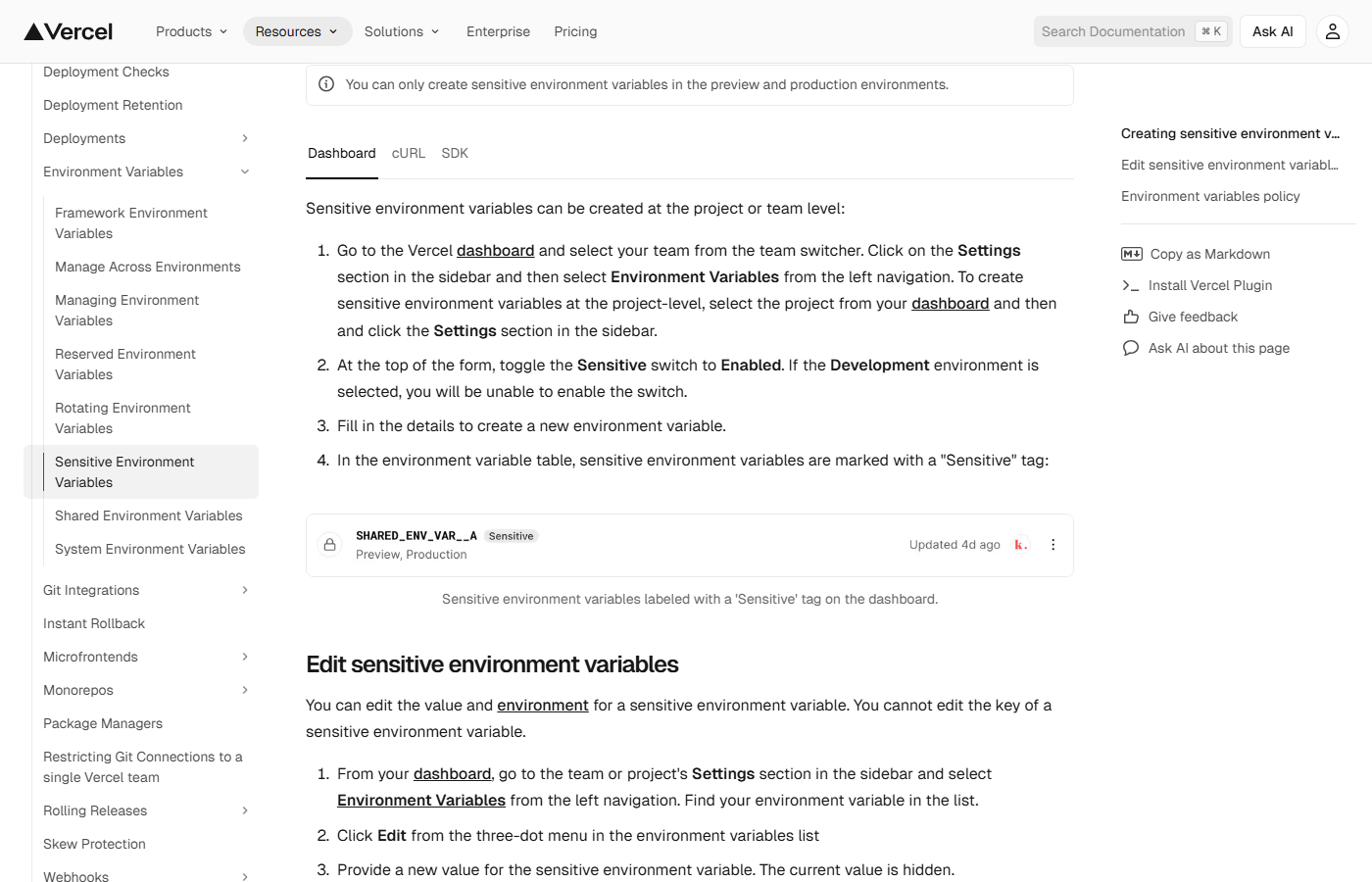

- Vercel consiglia IA clienti di esaminare le variabili di ambiente e di utilizzare la funzionalità Variabili di ambiente sensibili.

Gli aggiornamenti successivi nello stesso bollettino includono un indicatore esplicito di compromissione (IoC): un ID client dell'app OAuth di Google Workspace che Vercel consiglia agli amministratori di verificare immediatamente.

Cosa potrebbe essere stato scoperto (confermato vs. sconosciuto)

Il dettaglio più importante dal punto di vista operativo nell’articolo di Vercel è la distinzione tra:

- variabili di ambiente contrassegnate come Sensibili

- variabili di ambiente che non sono state contrassegnate come sensibili

Vercel afferma che le variabili contrassegnate come Sensitive sono archiviate in un formato illeggibile che ne impedisce la lettura e consiglia di ruotare tutti i segreti che non sono stati trattati come Sensitive.

Ciò che non abbiamo pubblicamente (al momento in cui scriviamo, 20 aprile 2026) è una divulgazione completa degli esatti clienti, progetti e token a cui è stato effettuato l'accesso. Se si esegue la produzione su Vercel, la risposta pratica è presumere che l'esposizione sia possibile finché non si hanno prove interne che non lo sia.

Perché questo incidente è più grande di Vercel

Questo incidente evidenzia una realtà moderna: il perimetro è spesso una concessione OAuth.

Se uno strumento di terze parti viene compromesso e dispone già di un percorso OAuth nel tuo ambiente di identità, l'aggressore non ha bisogno della tua password. Hanno bisogno di:

- una concessione del consenso esistente (o un modo per crearne una)

- spazio sufficiente per enumerare dati utili

- tempo sufficiente per ruotare prima del rilevamento

Questo è anche il motivo per cui gli “strumenti di intelligenza artificiale ombra” non rappresentano un problema politico. Sono un problema di controllo degli accessi.

Lista di controllo immediata (prossima ora)

Se usi Vercel:

- Ruota qualsiasi cosa archiviata come variabile di ambiente non sensibile che potrebbe fungere da segreto (chiavi API, chiavi di firma, credenziali DB, segreti webhook, segreti client OAuth, token di terze parti).

- Abilita variabili d'ambiente sensibili e riclassifica i segreti archiviati erroneamente come non sensibili.

- Audit dell'emissione di token e delle sessioni privilegiate legate alle azioni di creazione, distribuzione e amministrazione (Vercel, fornitori Git, CI, cloud).

Se utilizzi Google Workspace:

- Cerca ed esamina l'ID client dell'app OAuth pubblicato nel bollettino di Vercel. Se esiste nel tuo ambiente, trattalo come un cavo ad alto segnale.

- Revoca le concessioni di app di terze parti di cui non hai esplicitamente bisogno.

- Attiva l'inserimento nella lista consentita/l'approvazione dell'amministratore per le app OAuth in modo che il nuovo accesso di terze parti non possa essere visualizzato silenziosamente.

Soluzioni a medio termine (la prossima settimana)

- Tratta le "var env non sensibili" come un odore di design. Nella distribuzione moderna, quasi ogni env var diventa una chiave a un certo punto.

- Centralizza i segreti e spostali fuori dai minimarket in fase di compilazione, ove possibile (gestione dei segreti, flussi supportati da KMS, credenziali di breve durata).

- Riduci il raggio di esplosione di OAuth: limita l'accesso alle app di terze parti, richiedi il consenso dell'amministratore per ambiti rischiosi e rivedi continuamente le concessioni.

- Identità dello strumento: il tuo rilevamento deve vedere le concessioni OAuth, il riutilizzo dei token e gli accessi insoliti da app attendibili.

Un vantaggio competitivo: la disponibilità agli incidenti come abitudine ingegneristica

Le squadre che vincono non sono quelle che “non vengono mai colpite”. Sono le squadre che:

- nota più velocemente

- portata più velocemente

- ruotare più velocemente

- riprendersi senza panico

Questo è un vantaggio in termini di consegna. Protegge la concentrazione. Protegge la fiducia. Mantiene la tabella di marcia in movimento.

Se desideri una revisione tecnica condotta da esperti del perimetro di distribuzione del cloud (app OAuth, limiti di attendibilità CI/CD, igiene delle variabili di ambiente, segreti e manuali sugli incidenti), SToFU Systems può aiutarti: inizia con un intervento limitato e parti con una mossa successiva credibile.