Vercel huhtikuun 2026 tietoturvatapahtuma: Context.ai OAuth-kompromissi, paljastetut ympäristömuuttujat ja mitä tiimien tulisi tehdä seuraavaksi

Vercel julkaisi 19. huhtikuuta 2026 tietoturvatiedotteen luvattomasta pääsystä tiettyihin sisäisiin järjestelmiin. Tapaus liittyi myöhemmin kolmannen osapuolen tekoälytyökalun (Context.ai) kompromissiin Google Workspace OAuth -sovelluksen kautta. Tällä yhdistelmällä on merkitystä, koska se ei ole "vain Vercelin ongelma". Se on malli: OAuth + toimittajatyökalut + laajat laajuudet voivat hiljaa tulla lyhin polku tuotantoalueellesi.

Tämä on puhdas ohje insinöörijohtajille ja turvallisuustiimeille:

- mitä Vercel vahvisti

- mitä raportoidaan vs. mitä juuri väitetään

- mitä sinun pitäisi tarkistaa seuraavan tunnin, päivän ja viikon aikana

Mitä tapahtui (vahvistettu)

Vercelin tiedotteessa sanotaan:

- Vercel havaitsi tietoturvahäiriön, joka koski luvatonta pääsyä tiettyihin sisäisiin järjestelmiin.

- Vercel otti käyttöön asiantuntijoita ja ilmoitti lainvalvontaviranomaisille.

- Vaikutus vaikutti rajoitettuun osaan asiakkaita, ja Vercel sitouttaa suoraan asiakkaita, joihin vaikutus vaikuttaa.

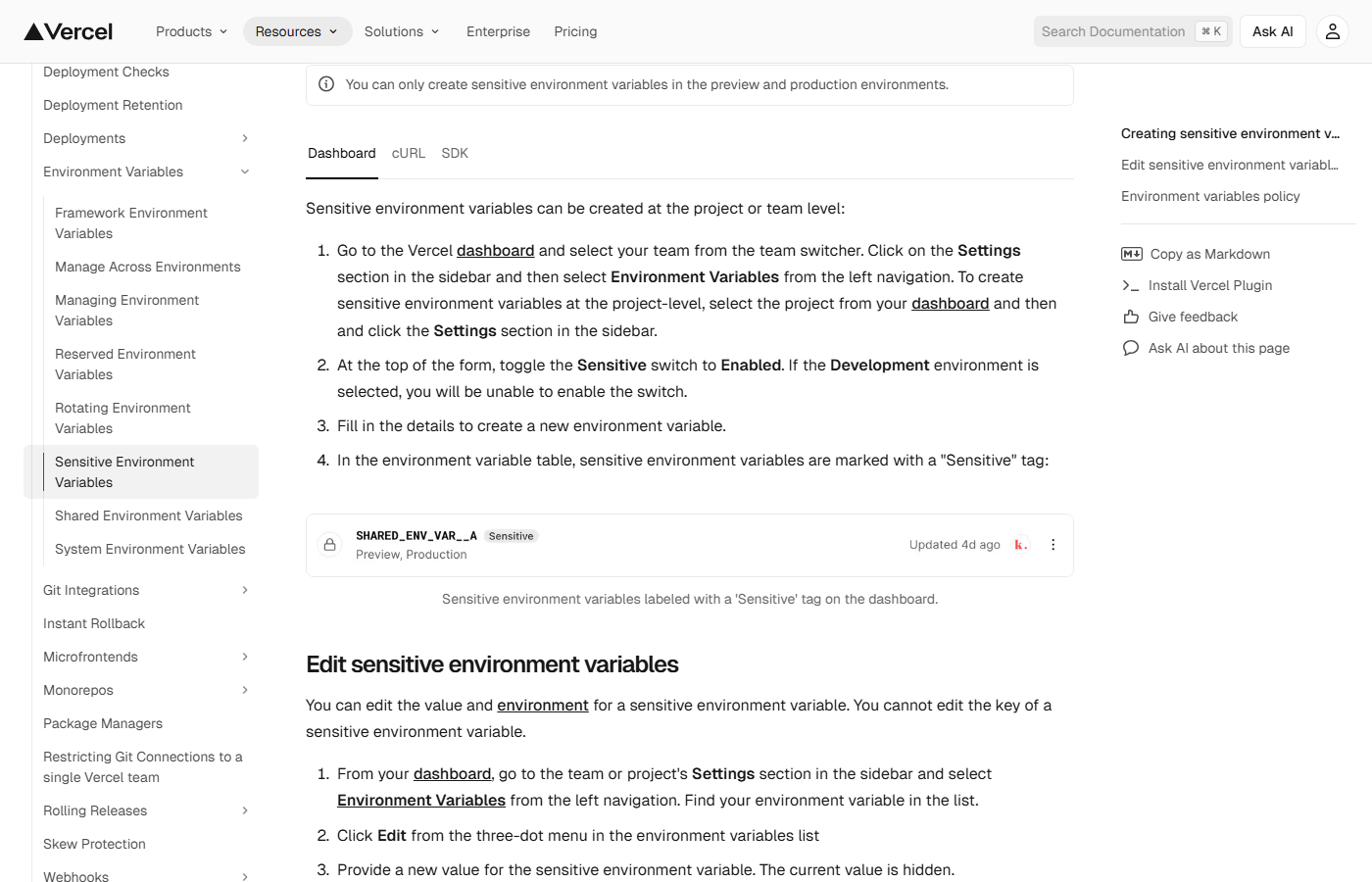

- Vercel suosittelee asiakkaita tarkistamaan ympäristömuuttujat ja käyttämään Sensitive Environment Variables -ominaisuutta.

Saman tiedotteen myöhemmät päivitykset sisältävät selkeän kompromissin ilmaisun (IoC): Google Workspace OAuth -sovelluksen asiakastunnus Vercel suosittelee järjestelmänvalvojia tarkistamaan ne välittömästi.

Mikä olisi voinut paljastua (vahvistettu vs. tuntematon)

Toiminnallisesti tärkein yksityiskohta Vercelin kirjoituksessa on ero:

- ympäristömuuttujat, jotka on merkitty Arkaluonteiseksi

- ympäristömuuttujat, jotka oli ei merkitty herkäksi

Vercel sanoo, että arkaluontoisiksi merkityt muuttujat tallennetaan lukukelvottomassa muodossa, joka estää niiden lukemisen, ja suosittelee kääntämään kaikki salaisuudet, joita ei ole käsitelty arkaluonteisina.

Se, mitä meillä ei ole julkisesti (kirjoitettaessa 20. huhtikuuta 2026), on täydellinen paljastaminen tarkat asiakkaat, projektit ja tunnukset, joita käytettiin. Jos käytät tuotantoa Vercelillä, käytännön vastaus on olettaa, että altistuminen on mahdollista, kunnes sinulla on sisäistä näyttöä siitä, ettei näin ole.

Miksi tämä tapaus on suurempi kuin Vercel

Tämä tapaus korostaa nykyajan todellisuutta: kehä on usein OAuth-lupa.

Jos kolmannen osapuolen työkalu vaarantuu ja sillä on jo OAuth-polku identiteettiympäristöösi, hyökkääjä ei tarvitse salasanaasi. He tarvitsevat:

- olemassa oleva suostumuslupa (tai tapa luoda sellainen)

- tarpeeksi tilaa hyödyllisten tietojen luettelemiseen

- tarpeeksi aikaa kääntyä ennen havaitsemista

Tästä syystä myös "varjo-AI-työkalut" eivät ole poliittinen ongelma. Ne ovat kulunvalvontaongelma.

Välitön tarkistuslista (ensi tunti)

Jos käytät Verceliä:

- Kierrä mitä tahansa ei-arkaluonteisena ympäristömuuttujaa, joka voi toimia salaisuutena (API-avaimet, allekirjoitusavaimet, tietokantatunnukset, webhook-salaisuudet, OAuth-asiakassalaisuudet, kolmannen osapuolen tunnukset).

- Ota käyttöön arkaluonteiset ympäristömuuttujat ja luokittele väärin arkistoidut salaisuudet uudelleen ei-arkaluonteisiksi.

- Tarkastustunnuksen myöntäminen ja etuoikeutetut istunnot, jotka on sidottu rakentamiseen, käyttöönottoon ja järjestelmänvalvojatoimintoihin (Vercel, Git-palveluntarjoajat, CI, pilvi).

Jos käytät Google Workspacea:

- Etsi ja tutki Vercelin tiedotteessa julkaistua OAuth-sovelluksen asiakastunnusta. Jos se on olemassa ympäristössäsi, käsittele sitä korkean signaalin johtona.

- Peruuta kolmannen osapuolen sovellustukirahat, joita et nimenomaisesti tarvitse.

- Ota käyttöön sallittujen luettelo / järjestelmänvalvojan hyväksyntä OAuth-sovelluksille, jotta uudet kolmannen osapuolen käyttöoikeudet eivät näy äänettömästi.

Keskipitkän aikavälin korjaukset (ensi viikolla)

- Käsittele "ei-herkkiä env varsia" design-hajuna. Nykyaikaisessa toimituksessa melkein jokaisesta env varista tulee avain jossain vaiheessa.

- Keskistä salaisuudet ja siirrä ne pois rakennusaikaisista lähikaupoista mahdollisuuksien mukaan (salaisuuksien hallinta, KMS-tukivirrat, lyhytaikaiset valtuustiedot).

- Vähennä OAuth-räjähdyssädettä: rajoita kolmannen osapuolen sovellusten käyttöä, vaadi järjestelmänvalvojan suostumus riskialttiisiin kohteisiin ja tarkista luvat jatkuvasti.

- Laitteen identiteetti: Tunnistuksen on nähtävä OAuth-luvat, tunnuksen uudelleenkäyttö ja epätavallinen pääsy luotetuilta sovelluksilta.

Kilpailuetu: tapaturmavalmius insinööritapana

Joukkueet, jotka voittavat, eivät ole joukkueita, jotka "eivät koskaan saa osumia". He ovat joukkueita, jotka:

- huomaa nopeammin

- laajuus nopeammin

- pyörii nopeammin

- toipua ilman paniikkia

Se on toimituksen etu. Se suojaa keskittymistä. Se suojaa luottamusta. Se pitää tiekartan liikkeessä.

Jos haluat vanhempien johtaman teknisen katsauksen pilvitoimitusalueestasi (OAuth-sovellukset, CI/CD-luottamusrajat, ympäristömuuttujien hygienia, salaisuudet ja tapahtumakirjat), SToFU-järjestelmät voivat auttaa: aloita rajoitetulla toimenpiteellä, lähde uskottavalla seuraavalla askeleella.