Vercel Beveiligingsincident van april 2026: Context.ai OAuth-compromis, blootliggende omgevingsvariabelen en wat teams vervolgens moeten doen

Op 19 april 2026 publiceerde Vercel een beveiligingsbulletin over ongeautoriseerde toegang tot bepaalde interne systemen. Het incident hield later verband met een inbreuk op een AI-tool van derden (Context.ai) via een Google Workspace OAuth-applicatie. Die combinatie is van belang omdat het niet ‘een probleem van alleen Vercel’ is. Het is een patroon: OAuth + leverancierstools + brede scopes kunnen stilletjes de kortste weg naar uw productieperimeter worden.

Dit is een duidelijke opdracht voor technische leiders en beveiligingsteams:

- wat Vercel bevestigde

- wat er wordt gerapporteerd versus wat zojuist wordt beweerd

- wat u het komende uur, de dag en de week moet controleren

Wat is er gebeurd (bevestigd)

In het bulletin van Vercel staat:

- Vercel identificeerde een beveiligingsincident waarbij ongeoorloofde toegang tot bepaalde interne systemen betrokken was.

- Vercel schakelde deskundigen op het gebied van incidentrespons in en bracht de wetshandhaving op de hoogte.

- Een beperkt deel van de klanten werd getroffen en Vercel gaat rechtstreeks in gesprek met getroffen klanten.

- Vercel raadt klanten aan de omgevingsvariabelen te controleren en de functie Gevoelige omgevingsvariabelen te gebruiken.

Latere updates in hetzelfde bulletin bevatten een expliciete indicator van compromis (IoC): een Google Workspace OAuth-app-client-ID Vercel raadt beheerders aan dit onmiddellijk te controleren.

Wat had kunnen worden onthuld (bevestigd vs. onbekend)

Het operationeel meest belangrijke detail in het artikel van Vercel is het onderscheid tussen:

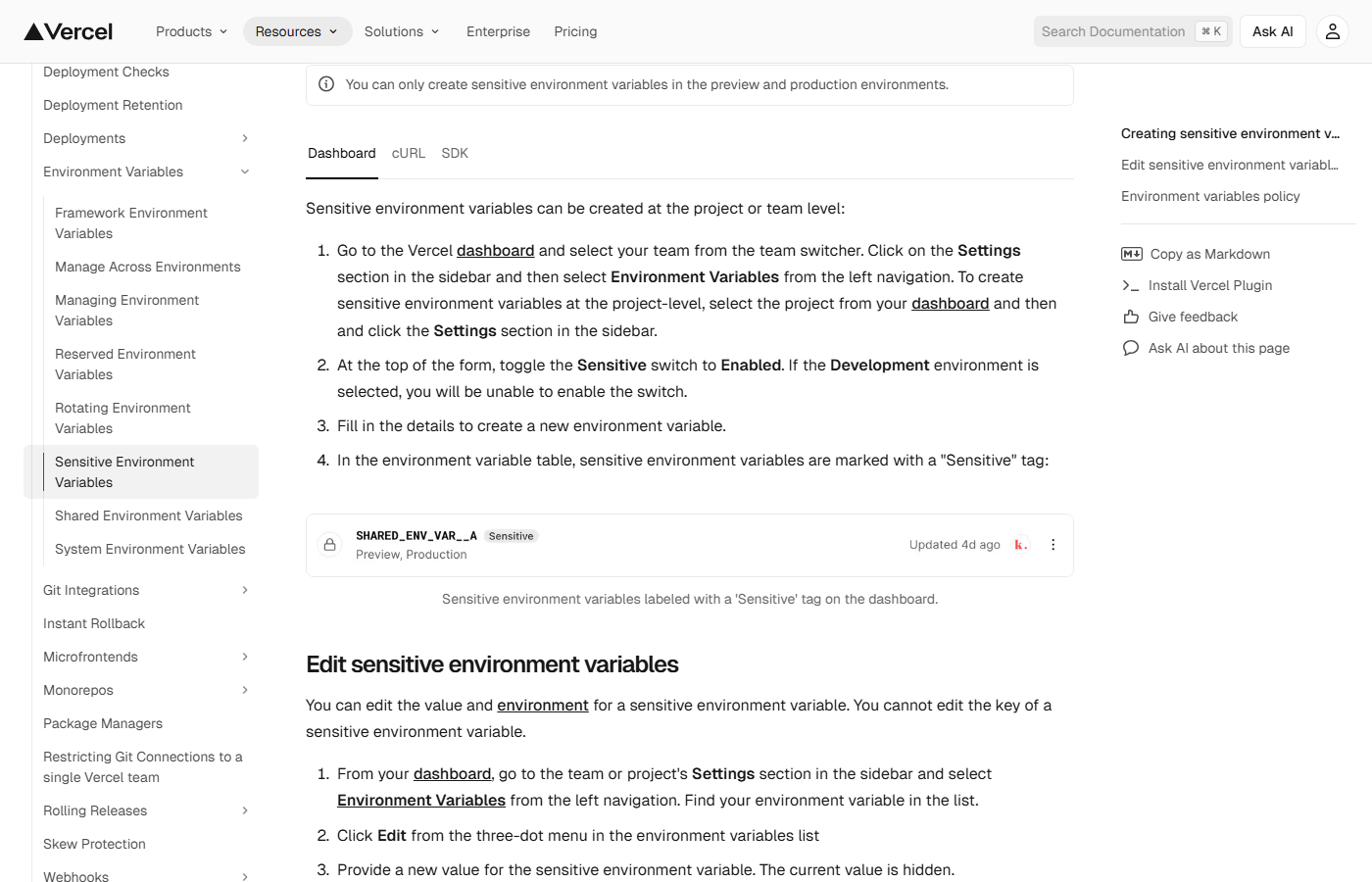

- omgevingsvariabelen die zijn gemarkeerd als Gevoelig

- omgevingsvariabelen die niet als Gevoelig zijn gemarkeerd

Vercel zegt dat variabelen die als Gevoelig zijn gemarkeerd, worden opgeslagen in een onleesbaar formaat waardoor ze niet kunnen worden gelezen, en het raadt aan om geheimen die niet als Gevoelig zijn behandeld, te roteren.

Wat we niet publiekelijk hebben (op het moment van schrijven, 20 april 2026) is een volledige openbaarmaking van de exacte klanten, projecten en tokens waartoe toegang is verkregen. Als je de productie op Vercel draait, is de praktische reactie om aan te nemen dat blootstelling mogelijk is totdat je intern bewijs hebt dat dit niet het geval is.

Waarom dit incident groter is dan Vercel

Dit incident benadrukt een moderne realiteit: de perimeter is vaak een OAuth-subsidie.

Als een tool van derden wordt gehackt en deze al een OAuth-pad naar uw identiteitsomgeving heeft, heeft de aanvaller uw wachtwoord niet nodig. Ze hebben nodig:

- een bestaande toestemmingsverlening (of een manier om er een te creëren)

- voldoende ruimte om bruikbare gegevens op te sommen

- genoeg tijd om te draaien vóór detectie

Dit is ook de reden waarom ‘schaduw-AI-tools’ geen beleidsprobleem zijn. Ze vormen een probleem met de toegangscontrole.

Onmiddellijke checklist (volgende uur)

Als u Vercel gebruikt:

- Routeer alles dat is opgeslagen als een niet-gevoelige omgevingsvariabele die als geheim zou kunnen fungeren (API sleutels, ondertekeningssleutels, DB-referenties, webhookgeheimen, OAuth-clientgeheimen, tokens van derden).

- Schakel gevoelige omgevingsvariabelen in en classificeer geheimen die verkeerd zijn opgeslagen als niet-gevoelig.

- Uitgifte van audittokens en geprivilegieerde sessies gekoppeld aan bouw-, implementatie- en beheeracties (Vercel, Git-providers, CI, cloud).

Als u Google Workspace gebruikt:

- Zoek en onderzoek de OAuth-app-client-ID gepubliceerd in het bulletin van Vercel. Als het in uw omgeving aanwezig is, behandel het dan als een signaal met een hoog signaal.

- Trek app-toelagen van derden in die u niet expliciet nodig heeft.

- Schakel de toelatingslijst/beheerdersgoedkeuring in voor OAuth-apps zodat nieuwe toegang van derden niet stil kan verschijnen.

Oplossingen voor de middellange termijn (volgende week)

- Behandel ‘niet-gevoelige omgevingsvariëteiten’ als een designgeur. In moderne uitvoeringen wordt bijna elke omgevingsvariteit op een gegeven moment een sleutel.

- Centraliseer geheimen en verplaats ze waar mogelijk uit bouwtijdwinkels (geheimenmanager, door KMS ondersteunde stromen, kortstondige inloggegevens).

- Verklein de OAuth-explosieradius: beperk de toegang tot apps van derden, vereis toestemming van de beheerder voor risicovolle bereiken en controleer voortdurend subsidies.

- Instrumentidentiteit: uw detectie moet OAuth-toekenningen, hergebruik van tokens en ongebruikelijke toegang van vertrouwde apps zien.

Een concurrentievoordeel: incidentgereedheid als technische gewoonte

De teams die winnen zijn niet de teams die ‘nooit geraakt worden’. Het zijn de teams die:

- sneller opmerken

- bereik sneller

- sneller draaien

- zonder paniek herstellen

Dat is een leveringsvoordeel. Het beschermt de focus. Het beschermt het vertrouwen. Het houdt de routekaart in beweging.

Als u een door senioren geleide technische beoordeling wilt van uw cloudleveringsperimeter (OAuth-apps, CI/CD-vertrouwensgrenzen, omgevingsvariabele hygiëne, geheimen en incident-playbooks), kan SToFU Systems u helpen: begin met een begrensde interventie en vertrek met een geloofwaardige volgende stap.