Incidente de seguridad de Vercel de abril de 2026: compromiso de Context.IA OAuth, variables de entorno expuestas y qué deben hacer los equipos a continuación

El 19 de abril de 2026, Vercel publicó un boletín de seguridad sobre el acceso no autorizado a determinados sistemas internos. Posteriormente, el incidente se relacionó con el compromiso de una herramienta de inteligencia artificial de terceros (Context.IA) a través de una aplicación Google Workspace OAuth. Esa combinación es importante porque no es “un problema exclusivo de Vercel”. Es un patrón: OAuth + herramientas de proveedores + alcances amplios pueden convertirse silenciosamente en el camino más corto hacia su perímetro de producción.

Este es un resumen claro para los líderes de ingeniería y los equipos de seguridad:

- lo que Vercel confirmó

- Lo que se informa versus lo que se acaba de afirmar

- Lo que debes comprobar en la próxima hora, día y semana.

Qué pasó (confirmado)

El boletín de Vercel dice:

- Vercel identificó un incidente de seguridad que involucraba acceso no autorizado a ciertos sistemas internos.

- Vercel contrató a expertos en respuesta a incidentes y notificó a las autoridades.

- Un subconjunto limitado de clientes se vio afectado y Vercel está interactuando directamente con los clientes afectados.

- Vercel recomienda a los clientes revisar las variables de entorno y utilizar la función Variables de entorno sensibles.

Las actualizaciones posteriores en el mismo boletín incluyen un indicador explícito de compromiso (IoC): un ID de cliente de la aplicación Google Workspace OAuth que Vercel recomienda que los administradores verifiquen de inmediato.

Qué podría haber quedado expuesto (confirmado versus desconocido)

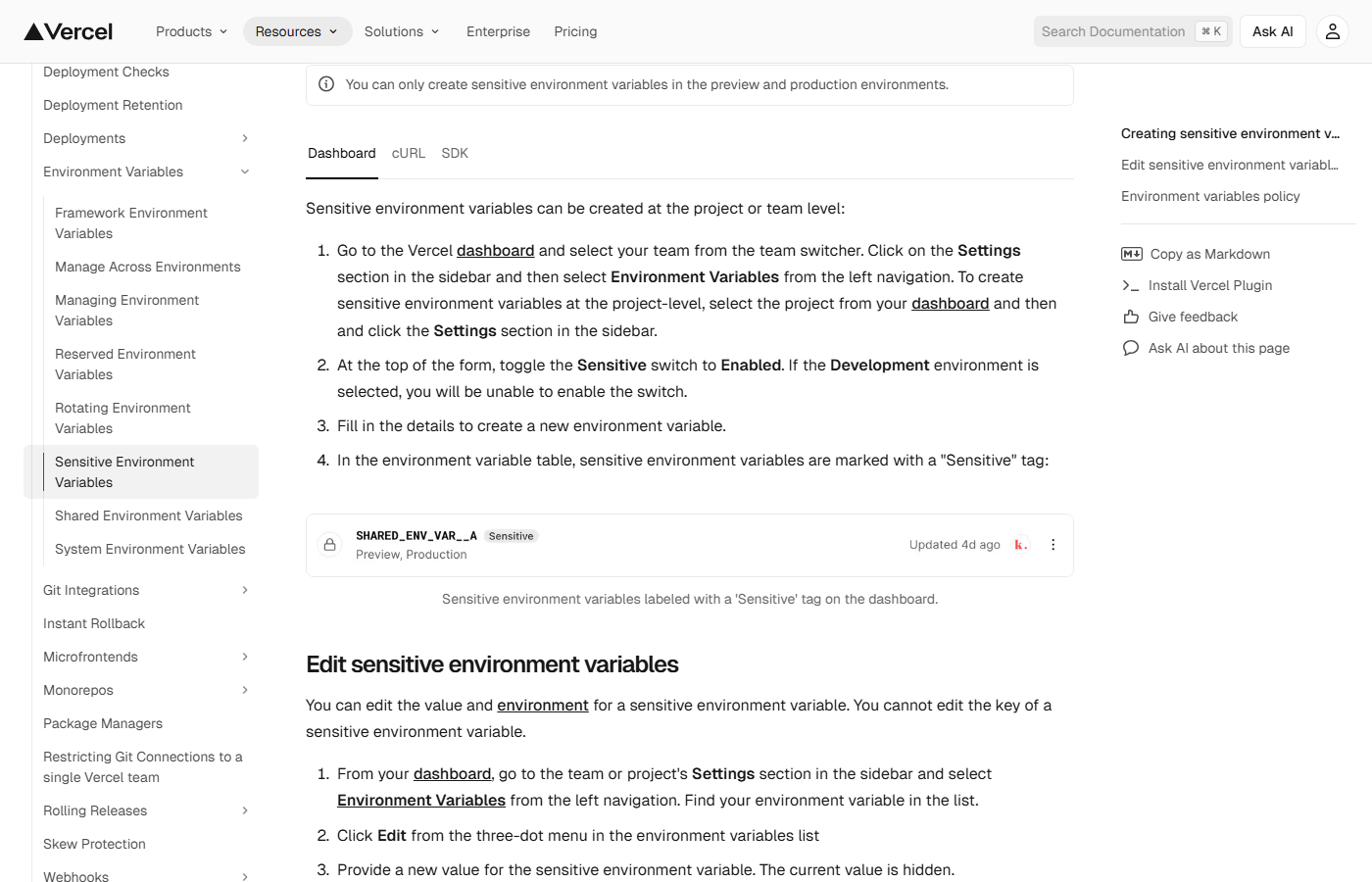

El detalle más importante desde el punto de vista operativo en el artículo de Vercel es la distinción entre:

- variables de entorno que estaban marcadas como Sensible

- variables de entorno que no estaban marcadas como Sensibles

Vercel dice que las variables marcadas como Sensibles se almacenan en un formato ilegible que impide su lectura y recomienda rotar cualquier secreto que no haya sido tratado como Sensible.

Lo que no tenemos públicamente (al momento de escribir este artículo, 20 de abril de 2026) es una divulgación completa de los clientes, proyectos y tokens exactos a los que se accedió. Si ejecuta la producción en Vercel, la respuesta práctica es asumir que la exposición es posible hasta que tenga evidencia interna de que no lo es.

Por qué este incidente es más grande que Vercel

Este incidente resalta una realidad moderna: el perímetro suele ser una concesión de OAuth.

Si una herramienta de terceros se ve comprometida y ya tiene una ruta OAuth hacia su entorno de identidad, el atacante no necesita su contraseña. Necesitan:

- una concesión de consentimiento existente (o una forma de crear una)

- alcance suficiente para enumerar datos útiles

- tiempo suficiente para girar antes de la detección

Esta es también la razón por la que las “herramientas de inteligencia artificial en la sombra” no son un problema de políticas. Son un problema de control de acceso.

Lista de verificación inmediata (próxima hora)

Si usas Vercel:

- Rote cualquier cosa almacenada como una variable de entorno no confidencial que pueda actuar como un secreto (claves API, claves de firma, credenciales de base de datos, secretos de webhook, secretos de cliente OAuth, tokens de terceros).

- Habilite variables de entorno confidenciales y vuelva a clasificar los secretos que se archivaron erróneamente como no confidenciales.

- Emisión de tokens de auditoría y sesiones privilegiadas vinculadas a acciones de creación, implementación y administración (Vercel, proveedores de Git, CI, nube).

Si ejecuta Google Workspace:

- Busque e investigue el ID de cliente de la aplicación OAuth publicado en el boletín de Vercel. Si existe en su entorno, trátelo como un cable de señal alta.

- Revocar concesiones de aplicaciones de terceros que no necesites explícitamente.

- Active la lista de permitidos/aprobación del administrador para aplicaciones OAuth para que el nuevo acceso de terceros no pueda aparecer de forma silenciosa.

Correcciones a mediano plazo (la próxima semana)

- Trate las “variaciones env no sensibles” como un olor de diseño. En la entrega moderna, casi todas las var env se convierten en clave en algún momento.

- Centralizar secretos y sacarlos de las tiendas de conveniencia en el momento de la compilación cuando sea posible (administrador de secretos, flujos respaldados por KMS, credenciales de corta duración).

- Reduzca el radio de explosión de OAuth: restrinja el acceso a aplicaciones de terceros, solicite el consentimiento del administrador para ámbitos riesgosos y revise continuamente las concesiones.

- Identidad del instrumento: su detección debe ver las concesiones de OAuth, la reutilización de tokens y el acceso inusual desde aplicaciones confiables.

Una ventaja competitiva: la preparación ante incidentes como hábito de ingeniería

Los equipos que ganan no son los equipos que "nunca son golpeados". Son los equipos que:

- nota más rápido

- alcance más rápido

- girar más rápido

- recuperarse sin pánico

Esa es una ventaja de entrega. Protege el enfoque. Protege la confianza. Mantiene la hoja de ruta en movimiento.

Si desea una revisión técnica dirigida por un alto nivel de su perímetro de entrega en la nube (aplicaciones OAuth, límites de confianza CI/CD, higiene de las variables del entorno, secretos y guías de incidentes), SToFU Systems puede ayudarlo: comience con una intervención limitada y termine con un siguiente paso creíble.