Vercel-Sicherheitsvorfall vom April 2026: Context.KI-OAuth-Kompromittierung, offengelegte Umgebungsvariablen und was Teams als Nächstes tun sollten

Am 19. April 2026 veröffentlichte Vercel ein Sicherheitsbulletin über unbefugten Zugriff auf bestimmte interne Systeme. Der Vorfall wurde später mit einer Kompromittierung eines KI-Tools eines Drittanbieters (Context.KI) über eine Google Workspace OAuth-Anwendung in Verbindung gebracht. Diese Kombination ist wichtig, weil es sich nicht „nur um ein Vercel-Problem“ handelt. Es ist ein Muster: OAuth + Anbietertools + breite Bereiche können still und leise zum kürzesten Weg zu Ihrem Produktionsperimeter werden.

Dies ist eine klare Aufgabenstellung für technische Leiter und Sicherheitsteams:

- was Vercel bestätigte

- was berichtet wird im Vergleich zu dem, was gerade behauptet wird

- was Sie in der nächsten Stunde, dem nächsten Tag und der nächsten Woche überprüfen sollten

Was ist passiert (bestätigt)

Im Bulletin von Vercel heißt es:

- Vercel hat einen Sicherheitsvorfall festgestellt, bei dem es um unbefugten Zugriff auf bestimmte interne Systeme ging.

- Vercel engagierte Experten für die Reaktion auf Vorfälle und benachrichtigte die Strafverfolgungsbehörden.

- Betroffen war nur eine begrenzte Untergruppe von Kunden, und Vercel spricht die betroffenen Kunden direkt an.

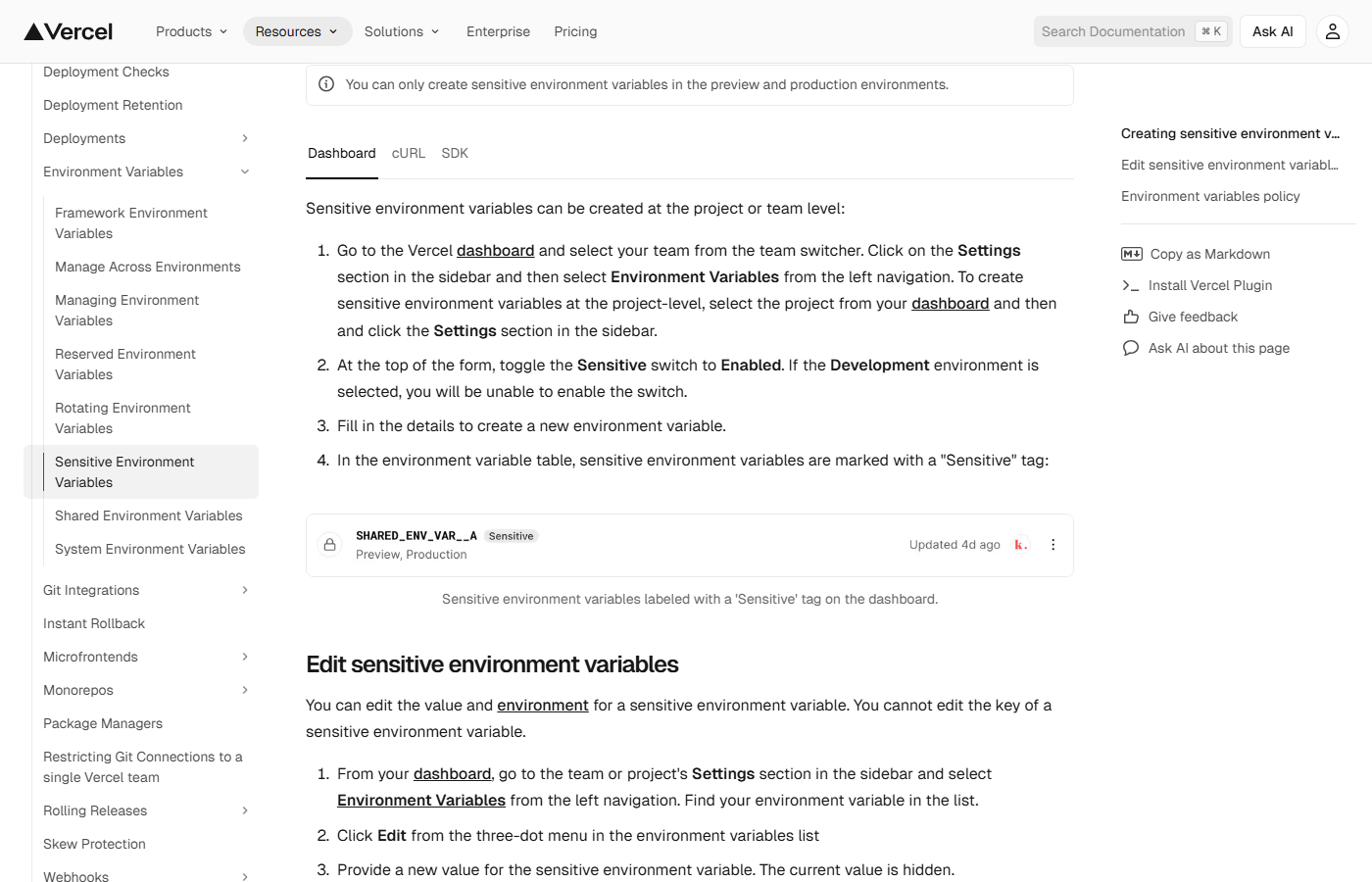

- Vercel empfiehlt Kunden, Umgebungsvariablen zu überprüfen und die Funktion Sensible Umgebungsvariablen zu verwenden.

Spätere Updates im selben Bulletin enthalten einen expliziten Indikator für Kompromittierung (IoC): eine Google Workspace OAuth-App-Client-ID. Vercel empfiehlt Administratoren, sofort nachzuschauen.

Was hätte aufgedeckt werden können (bestätigt vs. unbekannt)

Das operativ wichtigste Detail in Vercels Artikel ist die Unterscheidung zwischen:

- Umgebungsvariablen, die als sensibel markiert wurden

- Umgebungsvariablen, die nicht als vertraulich markiert waren

Vercel sagt, dass als vertraulich gekennzeichnete Variablen in einem unlesbaren Format gespeichert werden, das verhindert, dass sie gelesen werden, und empfiehlt, alle Geheimnisse zu rotieren, die nicht als vertraulich behandelt wurden.

Was wir nicht öffentlich haben (zum Zeitpunkt des Verfassens dieses Artikels, 20. April 2026), ist eine vollständige Offenlegung der genauen Kunden, Projekte und Token, auf die zugegriffen wurde. Wenn Sie die Produktion auf Vercel betreiben, besteht die praktische Reaktion darin, davon auszugehen, dass eine Exposition möglich ist, bis Sie interne Beweise dafür haben, dass dies nicht der Fall ist.

Warum dieser Vorfall größer ist als Vercel

Dieser Vorfall verdeutlicht eine moderne Realität: Der Perimeter ist oft ein OAuth-Zuschuss.

Wenn ein Tool eines Drittanbieters kompromittiert wird und bereits über einen OAuth-Pfad in Ihre Identitätsumgebung verfügt, benötigt der Angreifer Ihr Passwort nicht. Sie brauchen:

- eine bestehende Einwilligungserteilung (oder eine Möglichkeit, eine solche zu erstellen)

- genügend Spielraum, um nützliche Daten aufzuzählen

- Genug Zeit zum Schwenken vor der Erkennung

Dies ist auch der Grund, warum „Schatten-KI-Tools“ kein politisches Problem darstellen. Sie stellen ein Problem der Zugangskontrolle dar.

Sofort-Checkliste (nächste Stunde)

Wenn Sie Vercel verwenden:

- Rotieren Sie alles, was als nicht sensible Umgebungsvariable gespeichert ist, das wie ein Geheimnis wirken könnte (API-Schlüssel, Signaturschlüssel, DB-Creds, Webhook-Geheimnisse, OAuth-Client-Geheimnisse, Token von Drittanbietern).

- Aktivieren Sie sensible Umgebungsvariablen und klassifizieren Sie fälschlicherweise abgelegte Geheimnisse neu als nicht vertraulich.

- Token-Ausgabe und privilegierte Sitzungen überwachen, die an Build-, Bereitstellungs- und Verwaltungsaktionen gebunden sind (Vercel, Git-Anbieter, CI, Cloud).

Wenn Sie Google Workspace ausführen:

- Suchen und untersuchen Sie die OAuth-App-Client-ID, die im Bulletin von Vercel veröffentlicht wurde. Wenn es in Ihrer Umgebung vorhanden ist, behandeln Sie es als Signalleitung mit hohem Signalwert.

- Widerrufen Sie App-Zuschüsse von Drittanbietern, die Sie nicht ausdrücklich benötigen.

- Aktivieren Sie die Zulassungsliste/Administratorgenehmigung für OAuth-Apps, damit neue Zugriffe Dritter nicht stillschweigend angezeigt werden.

Mittelfristige Korrekturen (nächste Woche)

- Behandeln Sie „unempfindliche Umgebungsvariablen“ als Designgeruch. In der modernen Bereitstellung wird fast jede Umgebungsvariable irgendwann zu einem Schlüssel.

- Geheimnisse zentralisieren und nach Möglichkeit aus Convenience-Stores zur Erstellungszeit entfernen (Geheimnismanager, KMS-gestützte Abläufe, kurzlebige Anmeldeinformationen).

- Reduzieren Sie den OAuth-Blast-Radius: Beschränken Sie den Zugriff auf Apps von Drittanbietern, erfordern Sie die Zustimmung des Administrators für riskante Bereiche und überprüfen Sie die Gewährungen kontinuierlich.

- Instrumentenidentität: Ihre Erkennung muss OAuth-Gewährungen, die Wiederverwendung von Token und ungewöhnliche Zugriffe von vertrauenswürdigen Apps erkennen.

Ein Wettbewerbsvorteil: Vorfallbereitschaft als technische Gewohnheit

Die Teams, die gewinnen, sind nicht die Teams, die „nie getroffen werden“. Es sind die Teams, die:

- schneller bemerken

- Umfang schneller

- schneller rotieren

- erholen Sie sich ohne Panik

Das ist ein Liefervorteil. Es schützt den Fokus. Es schützt Vertrauen. Es hält die Roadmap in Bewegung.

Wenn Sie eine von Führungskräften geleitete technische Überprüfung Ihres Cloud-Delivery-Perimeters wünschen (OAuth-Apps, CI/CD-Vertrauensgrenzen, Umgebungsvariablenhygiene, Geheimnisse und Vorfall-Playbooks), kann SToFU Systems Ihnen helfen: Beginnen Sie mit einer begrenzten Intervention und schließen Sie mit einem glaubwürdigen nächsten Schritt ab.